Kontrolle statt Cloud-Romantik: Digitale Souveränität in der Praxis

(Garantiert: von einem Menschen geschrieben) Digitale Souveränität klingt oft nach politischem Schlagwort. In der Praxis ist sie viel profaner und viel wichtiger: Wer betreibt unsere Systeme, wer kontrolliert unsere Daten, wer diktiert unsere Roadmap und wie schnell kommen wir wieder heraus, wenn ein Anbieter zum Risiko wird? Genau diese Fragen sind für Institutionen und Unternehmen keine ideologische Fingerübung, sondern eine Frage von Handlungsfähigkeit.

Die vier Key Facts

1. Vier Ebenen statt einer Wolke

Digitale Souveränität zerfällt sinnvollerweise in Governance, technische, operative und Daten-Souveränität. Die EU ergänzt im Cloud-Kontext unter anderem strategische sowie rechtlich-jurisdiktionale Kriterien.

2. Europäische Anbieter bleiben im Minderheitenmarkt

Synergy Research beziffert den Anteil europäischer Cloud-Anbieter im europäischen Markt seit 2022 auf rund 15 Prozent. Das ist keine Petitesse, sondern ein Abhängigkeitsindikator.

3. Daten in Europa sind noch keine Datenhoheit

Der französische Senatsbericht hält die Microsoft®-Aussage fest: „Non, je ne peux pas le garantir.“ Genau daran scheitert die naive Gleichung aus EU-Hosting und Souveränität.

4. Sicherheit allein reicht nicht

Das BSI beschreibt C5 als Mindestanforderungen an sicheres Cloud Computing. Der CISPE-Brief geht weiter und argumentiert ausdrücklich, dass Cybersecurity-Zertifizierung allein keine Souveränität herstellt.

Sowohl Firmen als auch Institutionen müssen über folgendes im Klaren sein:

Datenresidenz ist nicht Datenhoheit

Ein Serverstandort in der EU kann relevant sein. Er beantwortet aber nicht automatisch die Fragen nach Kontrolle, Zugriffsrechten, Rechtsraum und Exit-Fähigkeit.

Open Source ist ein Hebel, kein Heiligenschein

Offener Quellcode, offene Standards und Self-Hosting schaffen bessere Voraussetzungen für Prüfbarkeit und Wechseloptionen. Ohne Betrieb, Governance und Support bleibt das trotzdem Theorie.

Souveränität braucht Reversibilität

Wer einen Anbieter nicht realistisch wechseln kann, ist nicht souverän, sondern nur komfortabel abhängig. Interoperabilität und Portabilität sind kein Technikdetail, sondern strategische Pflicht.

Hybrid schlägt Ideologie

Für viele Organisationen ist nicht der Totalausstieg der richtige erste Schritt, sondern ein gestuftes Zielbild nach Datenkritikalität, Prozessreife und Ressourcenlage. Diese Schlussfolgerung ergibt sich aus den Quellen, auch wenn sie dort selten so nüchtern formuliert wird.

Was digitale Souveränität wirklich meint

Fangen wir doch mit der Definition an: Das BMI definiert digitale Souveränität als Fähigkeit und Möglichkeit, digital selbstständig, selbstbestimmt und sicher handeln zu können. Das ist erfreulich unspektakulär und gerade deshalb brauchbar. Die Definition lenkt weg vom Technikfetisch und hin zur eigentlichen Frage: Können Unternehmen und Institutionen Entscheidungen über ihre digitalen Werkzeuge noch selbst treffen, oder werden sie von Plattformlogiken, Lizenzmodellen und Integrationszwängen geführt. Jetzt stellen Sie sich einmal Ihren Arbeitsplatz vor. Zu welcher Einschätzung würden Sie kommen? Noch nicht sagen, wir machen erst weiter.

Hilfreich ist auch die Differenzierung der EU-Kommission im Cloud Sovereignty Framework. Dort werden strategische, rechtlich-jurisdiktionale, datenbezogene und weitere Souveränitätsziele getrennt betrachtet. Diese Trennung ist wichtig, weil sie zwei verbreitete Verkürzungen sauber abräumt: Erstens ist Souveränität nicht dasselbe wie IT-Sicherheit. Zweitens ist sie nicht dasselbe wie ein europäischer Rechenzentrumsstandort.

Die Bundesdruckerei formuliert an einer Stelle sehr treffend, digitale Souveränität sei kein Zustand, sondern ein fortlaufender Prozess. Diesen Satz kann man stehen lassen. Vollständige Unabhängigkeit ist weder realistisch noch in jedem Fall sinnvoll. Es geht nicht um digitale Abschottung, sondern um bewusste Kontrolle über kritische Abhängigkeiten. Das ist ein gravierender Unterschied. Ich widerspreche hier auch allen „Experten“, die jetzt vor blindem Aktionismus warnen. Meines Erachtens haben wir bereits zu lange gewartet. Seien wir ehrlich, haben wir uns zwischen unseren Cloud-Paketen und Online-Services nicht richtig wohl gefühlt?

Warum klassische Cloud-Abhängigkeit strategisch riskant ist

Microsoft® 365 ist attraktiv, weil das Paket in sich sauber verzahnt ist. Microsoft® beschreibt selbst das Zusammenspiel aus Teams, SharePoint und OneDrive als universelles Toolkit für Zusammenarbeit, Dokumente, Kommunikation und Zugriffssteuerung. Genau das ist aus Nutzersicht bequem und aus Betriebslogik oft effizient. Man kauft nicht einzelne Werkzeuge, sondern ein Ökosystem.

Die strategische Kehrseite dieser Stärke ist ebenfalls klar: Je enger Kommunikation, Dateilogik, Identitäten, Berechtigungen, Meeting-Kultur und Wissensstruktur an ein Ökosystem gekoppelt sind, desto teurer, langsamer und riskanter wird der spätere Wechsel. Lock-in entsteht selten durch einen einzelnen Vertrag. Er entsteht durch gewachsene Gewohnheiten, verzahnte Prozesse, Dateiformate, Schnittstellen und stille technische Abhängigkeiten. Diese Folgerung ergibt sich aus der von Microsoft® selbst beschriebenen Integrationslogik.

Abhängigkeit und Verletzlichkeit sind deutlich messbar

Dazu kommt die juristische Ebene. Der französische Senatsbericht legt offen, dass Microsoft® eine absolute Garantie gegen ausländische Zugriffe nicht geben konnte. Der CISPE-Brief übersetzt genau dieses Problem politisch in den Vorwurf des Souveränitäts-Washing: EU-Präsenz, lokale Rechenzentren oder Zertifikate können relevant sein, sie lösen aber nicht automatisch das Problem extraterritorialer Rechtszugriffe.

Hier lohnt sich auch ein nüchterner Blick auf Zertifizierungen. Das BSI beschreibt C5 als Mindestanforderung für sicheres Cloud Computing. Das ist sinnvoll und wichtig. Es ist nur eben etwas anderes als digitale Souveränität. Wer Sicherheit und Souveränität gleichsetzt, verwechselt Schutzmaßnahmen mit Kontrolle.

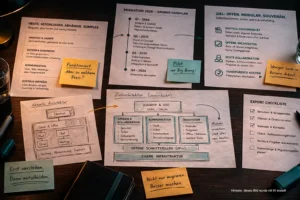

Woran wir als Digitalagentur Abhängigkeit praktisch messen

Wir schauen in solchen Projekten nicht zuerst auf Schlagworte, sondern auf fünf nüchterne Fragen:

- Wer kontrolliert Identitäten,

- wer kontrolliert Datenflüsse,

- wie gut exportierbar sind Inhalte,

- wie aufwendig wäre ein Anbieterwechsel und

- welche Geschäftsprozesse brechen sofort, wenn das Ökosystem wegfällt.

Das ist meist aufschlussreicher als jede Hochglanzfolie.

Im nächsten Artikel werden wir einen großen Vergleich machen und besprechen, wie Unternehmen und allem voran Institutionen pragmatisch vorgehen sollten. Also nicht verpassen.

In der Zwischenzeit schreiben Sie mir doch, wie Sie über das Thema „Digitale Souveränität“ Denken und was Ihre größten Ängste sind.